Пространства имен DNS

Зоной (zone) в DNS называется часть пространства имен DNS, за управление которой отвечает определенный сервер или группа серверов DNS. Она является в DNS основным механизмом для делегирования полномочий и применяется для установки границ, в пределах которых определенному серверу разрешено выполнять запросы. Любой сервер, который обслуживает какую-то определенную зону, считается полномочным или ответственным за эту зону; исключением являются разве что зоны-заглушки.

Сервер, на котором устанавливается DNS, но не конфигурируется ни одна зона, называется только кэширующим (caching-only) сервером. Установка такого сервера может быть выгодной в некоторых сценариях с дочерними офисами, поскольку помогает сократить объем трафика клиентских запросов по сети и устранить необходимость в репликации целых зон DNS в удаленные места.

Зоны прямого просмотра

Зоны прямого просмотра (forward lookup zone), как не трудно догадаться по их названию, создаются для выполнения прямого просмотра в базе данных DNS. Другими словами, зоны этого типа предусматривают реализацию преобразования имен в IP-адреса и предоставление информации о ресурсах. Например, если пользователь пожелает обратиться к серверу del.company.com и запросит его IP-адрес в зоне прямого просмотра, DNS возвратит ему значение 172.16.1.11, т.е. IP-адрес данного ресурса.

Ничто не мешает присвоить одному ресурсу несколько записей ресурсов. На самом деле этот прием часто используется во многих ситуациях. При определенных обстоятельствах может быть удобнее, чтобы сервер был способен откликаться на более чем одно имя. Обычно подобная функциональность достигается путем создания записей CNAME, которые позволяют создавать для ресурса псевдонимы.

Зоны обратного просмотра

Зоны обратного просмотра (reverse lookup zone) выполняют прямо противоположную операцию той, что выполняют зоны прямого просмотра. Они предусматривают сопоставление IP-адресов с обычным именем. Эта похоже на поиск телефонного номера, когда сам номер известен, а имя того, кому он принадлежит, нет. Зоны обратного просмотра обычно создаются вручную и вовсе необязательно присутствуют в каждой реализации. За счет применения мастера настройки сервера DNS (Configure a DNS Server), как описывалось ранее в главе, процесс создания такой зоны может быть автоматизирован. Как правило, зоны обратного просмотра заполняются записями PTR, которые служат для указания запросу обратного просмотра на соответствующее имя.

Прямая и обратная зона dns что это

Основные сведения о DNS

Служба DNS (Domain Name System) предназначена для преобразования имен хостов в IP-адреса. Для ее функционирования используется два компонента: DNS-клиент и DNS-сервер. В Windows 2000 первый является частью стека протоколов TCP/IP и устанавливается на любой компьютер, сконфигурированный для использования этого протокола.

Правила именования доменов

При планировании пространства имен домена старайтесь придерживаться следующих правил.

Внимание!

DNS-сервер Microsoft поддерживает в доменных именах символы Unicode (согласно RFC 2044). Это позволяет использовать символы национальных алфавитов. Однако прибегнуть к этой возможности можно только в том случае, если все серверы и клиенты вашей сети поддерживают в доменных именах Unicode-символы.

Зоны позволяют разделить пространство имен домена на отдельные управляемые секции, например, чтобы разместить зону на нескольких серверах или распределить его администрирование

Типы зон

Все DNS-зоны можно разделить на зоны прямого и обратного просмотра. Кроме того, каждая из них может быть:

Зона прямого просмотра

Зоны прямого просмотра (forward lookup zone) служат для преобразования доменных имен в IP-адреса. Для работы службы DNS-сервера на Windows 2000 необходимо наличие на нем как минимум одной такой зоны.

Зона обратного просмотра

Зоны обратного просмотра (reverse lookup zone) позволяют генерировать обратные запросы на поиск имени по IP-адресу. Эти зоны необязательны для функционирования системы DNS, но нужны для нормальной работы различных диагностических утилит (например, ping, tracert и т. п.). Зоны обратного просмотра регистрируются в домене in-addr.arpa. Поддоменам присваиваются имена, соответствующие IP-адресам сетей, причем порядок октетов в адресе изменяется на противоположный. То есть сети 192.168.0.0 соответствует домен 0.168.192.in-addr.arpa.

Дополнительная зона

Резервная копия существующей зоны. Для создания дополнительной зоны необходим сервер, обслуживающий основную зону. Дополнительные зоны также хранятся в текстовых файлах, но ими нельзя управлять, т. к. они являются автоматическими копиями основной зоны.

Этот тип зоны недоступен, если компьютер не является членом домена Windows 2000.

Динамическое обновление зоны

Функция динамического обновления позволяет клиентам вносить изменения в зоны путем посылки определенных запросов DNS-серверу. В Windows 2000 динамическое обновление зон необходимо для нормальной работы Active Directory и автоматической регистрации DHCP-хостов в DNS. Динамические обновления должны поддерживаться обслуживающим зону сервером. Согласно стандарту RFC 2136, возможно изменение зоны не только вручную администратором сервера, но и автоматически приложениями, поддерживающими этот стандарт. DNS-сервер из состава Windows 2000 поддерживает Dynamic DNS (DDNS).

Любой файл зоны должен содержать как минимум следующее:

При создании и изменении зоны вы чаще всего будете использовать следующие типы записей:

| Тип записи | Для чего используется |

| Start Of Authority (SOA) | Описывает зону и ее параметры. В файле зоны встречается однократно и не требует редактирования вручную |

| Name Server (NS) | Описывает один DNS-сервер |

| Host (A) | Описывает соответствие имени хоста его IP-адресу. Используется часто |

| Canonical Name (CNAME) | Описывает альтернативное имя для уже существующего хоста |

| Mail Exchanger (MX) | Описывает почтовый хост, обрабатывающий электронную почту домена |

| Pointer (PTR) | Описывает соответствие IP-адреса имени хоста. Используется в зонах обратного просмотра |

| Service Location (SRV) | Описывает сервисы, предоставляемые хостами |

Для создания и изменения записей зон можно использовать как инструменты с графическим интерфейсом, так и редактировать файл зоны вручную в любом текстовом редакторе.

Внимание!

После внесения изменений в файл зоны в текстовом редакторе перезапустите службу DNS-сервера, чтобы загрузить новый файл зоны в память.

Общий синтаксис записей зон

Любая DNS-запись имеет следующий вид:

владелец [класс] [TTL] тип данные Описание полей DNS-записи приведено в таблице.

| Поле | Описание |

| владелец | Относительное или полное имя записи. Если значение этого поля совпадает с именем зоны, то вы можете использовать символ @ вместо полного имени зоны |

| класс | Определяет класс, к которому принадлежит запись. Например, IN указывает, что запись принадлежит к классу записей Интернет-ресурсов. Это единственный класс записей, поддерживаемых DNS-сервером, входящим в состав Windows 2000. В связи с этим в любой записи поле класса может быть опущено, хотя стандарт DNS требует обязательного указания класса записи |

| TTL | Определяет время жизни конкретной записи в кэше других DNS-серверов. Является необязательным для большинства типов записей. Если поле TTL у записи опущено, то берется соответствующее значение из параметров зоны (запись SOA). Для того, чтобы предотвратить кэширование записи указывайте значение 0 в качестве TTL |

| тип | Обязательное поле, содержащее один из стандартных текстовых идентификаторов, определяющих тип записи |

| данные | Обязательное поле, содержащее данные переменной длины. Формат данных определяется типом записи |

Поля записи разделяются любым количеством пробелов или символов табуляции.

Служебные записи (SOA и NS)

Большинство организаций, регистрирующих доменные имена, требуют наличия не менее двух обслуживающих зону DNS-серверов. Кроме того, для надежности эти серверы должны быть расположены в разных IP-сетях класса C.

Синтаксис записи NS

@ IN SOA mcio-08kwa653t4.fio.ru. admin.fio.ru. ( 1 900 600 86400 3600)

Пример служебных записей зоны:

; Database file test.fio.ru.dns for test.fio.ru zone.

; Zone version: 2541744385

;

@ IN SOA ns1.test.fio.ru. admin.fio.ru. (

2541744385 ; serial number

10800 ; refresh

3600 ; retry

604800 ; expire

86400 ) ; minimum TTL

;

; Zone NS records

;

@ NS ns1.test.fio.ru.

@ NS ns2.test.fio.ru.

@ NS ns2.fio.ru.

;

; Zone records

;

ns1 A 195.34.17.1

ns2 A 213.128.193.119

Записи хостов (A и PTR)

Синтаксис записи A

| Название | Host Address |

| Определена в | RFC 1035 |

| Описание | Запись, устанавливающая соответствие имени определенному IP-адресу. |

| Синтаксис | владелец [класс] [TTL] A IP_адрес |

| Параметры | IP-адрес хоста. |

| Пример | host1 IN A 192.168.0.1 |

| Название | IPv6 Host Address |

| Определена в | RFC 1886 |

| Описание | Запись, устанавливающая соответствие имени определенному IP-адресу версии 6. |

| Синтаксис | владелец [класс] [TTL] AААА IP_адрес_v6 |

| Параметры | IP-адрес версии 6 хоста. |

| Пример | host2 IN AAAA 4321:0:1:2:3:4:567:89ab |

| Название | Pointer |

| Определена в | RFC 1035 |

| Описание | Запись, устанавливающая соответствие IP-адреса доменному имени. Используется в зонах обратного просмотра |

| Синтаксис | владелец [класс] [TTL] PTR имя |

| Параметры | Полное DNS-имя хоста, соответствующего указанному IP-адресу. |

| Пример | 1.0.168.192.in-addr.arpa PTR host1.test.fio.ru |

Записи A и PTR могут быть добавлены в зону следующим образом:

Примечание

Записи A и PTR не требуются для всех компьютеров. Они необходимы только для компьютеров, предоставляющих свои ресурсы в совместное использование. Тем не менее при использовании домена Active Directory Windows 2000 создает запись A для каждого компьютера в домене.

Записи альтернативных имен (CNAME)

Записи альтернативных имен позволяют использовать два или более имен для одного хоста. Использование альтернативных имен отличается от использования нескольких записей A для одного IP-адреса.

| Название | Canonical Name |

| Определена в | RFC 1035 |

| Описание | Указывает, что владелец записи является альтернативным именем, для DNS-имени, указываемого как параметр. |

| Синтаксис | владелец [класс] [TTL] CNAME имя |

| Параметры | Полное или относительное DNS-имя хоста. |

| Пример | alias CNAME host1.test.fio.ru alias2 CNAME host2 |

Альтернативные имена используются для:

При изменении имени хоста, которое использовалось для обращения по сети, придерживайтесь следующей последовательности.

Придерживаясь этой практики, вы позволите обращаться к хосту и по старому, и по новому имени, а когда надобность в старом имени отпадет, достаточно удалить запись CNAME.

Использование записей CNAME для задания привычных имен хостов позволяет осуществлять прозрачное перемещение сервисов с одного хоста на другой, балансировку нагрузки между хостами, прозрачно для пользователей изменять IP-адреса хостов, предоставляющих сервисы.

Рассмотрим это на примере.

Изначально в сети существовал хост, предоставляющий Web- и FTP-сервисы. Соответствующие записи зоны имели следующий вид:

host-a IN A 10.0.0.20

www IN CNAME host-a

ftp IN CNAME host-a

Со временем было принято решение переместить FTP-сервер на отдельный хост. За счет использования записей CNAME это было сделано прозрачно для пользователей:

host-a IN A 10.0.0.20

host-b IN A 10.0.0.21

www IN CNAME host-a

ftp IN CNAME host-b

Со временем нагрузка на Web-сервер возросла, и было принято решение установить дополнительный Web-сервер, разделяя нагрузку между ними, что было сделано прозрачно для пользователей за счет записей CNAME:

host-a IN A 10.0.0.20

host-b IN A 10.0.0.21

host-c IN A 10.0.0.22

www IN CNAME host-a

www IN CNAME host-c

ftp IN CNAME host-b

Внимание!

Относитесь внимательно к удалению записей CNAME, которые ссылаются на уже несуществующие записи хостов. DNS-сервер не отслеживает взаимосвязи между записями, поэтому попытки разрешения записей CNAME, ссылающихся на несуществующие хосты, могут повысить нагрузку на DNS-сервер.

Записи почтовых хостов (MX)

Записи почтовых хостов домена используются почтовыми серверами и программами для определения хоста, на который должна быть отправлена почта. При этом почтовый сервер пытается найти запись MX в домене, имя которого получается отсечением от почтового адреса имени пользователя и символа @. Например, при отправке почты на адрес user1@fio.ru, поиск записи MX будет проводиться в домене fio.ru. Записи почтовых хостов указывают серверы, которые занимаются обработкой входящей почты для соответствующего домена. При наличии нескольких записей MX почтовый сервер пытается сначала использовать запись с наименьшим приоритетом.

Синтаксис записи MX

@ IN MX 10 mailserver1

@ IN MX 20 mailserver2

Записи сервисов (SRV)

Синтаксис записи SRV

Общее представление о типах зон

Служба DNS-сервера работает с тремя типами зон:

Если DNS-сервер является контроллером домена доменных служб Active Directory, основные зоны и зоны-заглушки могут быть размещены в доменных службах Active Directory. Дополнительные сведения см. в разделе Общее представление об интеграции доменных служб Active Directory.

В следующих разделах описаны все типы зон.

Основная зона

Дополнительная зона

Если зона, хранящаяся на DNS-сервере, является дополнительной, DNS-сервер становится дополнительным источником сведений о зоне. Зона на этом сервере должна быть получена от другого удаленного компьютера DNS-сервера, который также хранит зону. Этот DNS-сервер должен иметь сетевой доступ к удаленному DNS-серверу, который будет обеспечивать этот сервер обновленными данными о зоне. Так как дополнительная зона является копией основной зоной, хранящейся на другом сервере, она не может быть размещена в доменных службах Active Directory.

Зона-заглушка

Если зона, хранящаяся на DNS-сервере, является зоной-заглушкой, DNS-сервер становится источником сведений только о полномочных серверах имен для этой зоны. Зона на этом сервере должна быть получена от другого DNS-сервера, который хранит зону. Этот DNS-сервер должен иметь сетевой доступ к удаленному DNS-серверу для копирования сведений о полномочных серверах имен для этой зоны.

Зоны-заглушки можно использовать в следующих целях:

Существует два списка DNS-серверов, участвующих в загрузке и поддержке зоны-заглушки:

Основные сведения об обратной зоне DNS и ее поддержке в Azure

В этой статье приводятся общие сведения о работе обратной службы DNS и сценарии, для которых обратная служба DNS поддерживается в Azure.

Что такое обратная зона DNS

Записи обратной службы DNS используются в разных ситуациях. Например, записи обратной зоны DNS широко используются для борьбы с нежелательными электронными сообщениями путем проверки отправителя сообщения. Получающий почтовый сервер извлекает обратную запись DNS IP-адреса отправляющего сервера. Затем получающий почтовый сервер проверяет наличие у узла авторизации на отправление электронного сообщения из исходного домена.

Принцип работы обратной зоны DNS

При назначении организации блока IP-адресов она получает права на управление соответствующей зоной ARPA. Корпорация Майкрософт размещает зоны ARPA, соответствующие блокам IP-адресов, используемым Azure, а также управляет ими. Поставщик услуг Интернета может предоставить зону ARPA для IP-адресов, которыми вы владеете. Кроме того, вам может быть разрешено разместить зону ARPА в службе DNS, например в Azure DNS.

Прямые и обратные запросы DNS реализуются в отдельной параллельной иерархии DNS. Обратный запрос для www.contoso.com размещен не в зоне contoso.com, а в зоне ARPA для соответствующего блока IP-адресов. Для блоков адресов IPv4 и IPv6 используются отдельные зоны.

| Класс подсети | Сетевой префикс | Обратный сетевой префикс | Стандартный суффикс | Имя обратной зоны |

|---|---|---|---|---|

| Класс A | 203.0.0.0/8 | 203 | .in-addr.arpa | 203.in-addr.arpa |

| Класс B | 198.51.0.0/16 | 51.198 | .in-addr.arpa | 51.198.in-addr.arpa |

| Класс C | 192.0.2.0/24 | 2.0.192 | .in-addr.arpa | 2.0.192.in-addr.arpa |

Бесклассовое делегирование IPv4

Для перемещения каждой записи обратного поиска в выделенную зону DNS используется другой метод. В этом случае производится делегирование дочерней зоны каждого диапазона IP-адресов. Затем каждый IP-адрес в данном диапазоне сопоставляется с этой дочерней зоной при помощи записей CNAME.

Предположим, поставщик услуг Интернета предоставил организации диапазон IP-адресов 192.0.2.128/26. В него входят 64 IP-адреса — с 192.0.2.128 по 192.0.2.191. Обратная служба DNS для этого диапазона реализуется следующим образом:

Организация создает зону обратного поиска с именем 128-26.2.0.192.in-addr.arpa. Префикс «128-26» представляет сегмент сети, присвоенный организации в диапазоне класса C (/24).

Поставщик услуг Интернета создает записи NS, чтобы настроить делегирование DNS для вышеуказанной зоны из родительской зоны класса C. Поставщик услуг Интернета также создает записи CNAME в родительской зоне обратного поиска (класса C). Затем они сопоставляют каждый IP-адрес из диапазона IP-адресов с новой зоной, созданной организацией:

После этого организация управляет отдельными записями типа PTR в дочерней зоне.

При обратном просмотре IP-адреса «192.0.2.129» отправляется запрос на запись типа PTR с именем «129.2.0.192.in-addr.arpa». Этот запрос поступает через CNAME в родительской зоне в запись типа PTR в дочерней зоне.

| Сетевой префикс | Развернутый обратный сетевой префикс | Стандартный суффикс | Имя обратной зоны |

|---|---|---|---|

| 2001:db8:abdc::/64 | 0.0.0.0.c.d.b.a.8.b.d.0.1.0.0.2 | .ip6.arpa | 0.0.0.0.c.d.b.a.8.b.d.0.1.0.0.2.ip6.arpa |

| 2001:db8:1000:9102::/64 | 2.0.1.9.0.0.0.1.8.b.d.0.1.0.0.2 | .ip6.arpa | 2.0.1.9.0.0.0.1.8.b.d.0.1.0.0.2.ip6.arpa |

Поддержка обратной зоны DNS в Azure

Azure поддерживает два отдельных сценария, касающихся обратной зоны DNS:

Размещение зоны обратного поиска, соответствующей блоку IP-адресов. Azure DNS можно использовать для размещения зон обратного просмотра и управления записями PTR для протоколов IPv4 и IPv6. Процедура создания зоны обратного просмотра (ARPA), настройки делегирования и конфигурирования записей типа PTR будет такой же, как и для обычных зон DNS. Отличие заключается лишь в том, что делегирование настраивается с помощью поставщика услуг Интернета, а не регистратора DNS, при этом должен использоваться только один тип записей PTR.

Настройка обратной записи DNS для IP-адреса, назначенного службе Azure. Azure позволяет настроить обратный поиск IP-адресов, предоставленных службе Azure. Служба Azure настраивает обратный поиск как запись типа PTR в соответствующей зоне ARPA. Эти зоны ARPA, соответствующие всем используемым в Azure диапазонам IP-адресов, размещаются корпорацией Майкрософт.

Как работает технология DNS

Время чтения : 6 минут

DNS (Domain Name System, система доменных имен) — технология, которая предоставляет браузеру возможность находить конкретный сайт по его имени с помощью DNS-серверов. Рассказываем, как устроена эта технология и зачем она нужна, как работают DNS-серверы и что такое DNS-зоны.

Зачем нужна технология DNS и как она работает

DNS — фундаментальная технология современной интернет-среды, которая отвечает за хранение и обработку информации о доменных адресах. Инструмент используется для преобразования доменных имен в IP-адреса в момент отправки пользователем запроса на сервер. IP-адрес — уникальный числовой идентификатор устройства. Он позволяет узнать, откуда загружается страница нужного сайта. Получается, технология DNS служит своеобразной «телефонной книгой», в которой хранится база доменных имен и их адресов.

Работу DNS-технологии в качестве этой самой «телефонной книги» обеспечивает DNS-сервер — оборудование или программное обеспечение, с помощью которого предоставляется доступ к системе доменных имен, хранятся данные о соответствии конкретного IP-адреса соответствующему домену, а также осуществляется кэширование информации в виде IP-адреса и соответствующего ему домена других DNS-серверов.

Система доменных имен работает не в виртуальном пространстве, а на определенных физических устройствах. Все данные о доменах хранятся в формате записей на компьютерах, оснащенных соответствующим программным обеспечением.

Ниже список самых популярных и общедоступных DNS-серверов (актуально на октябрь 2021):

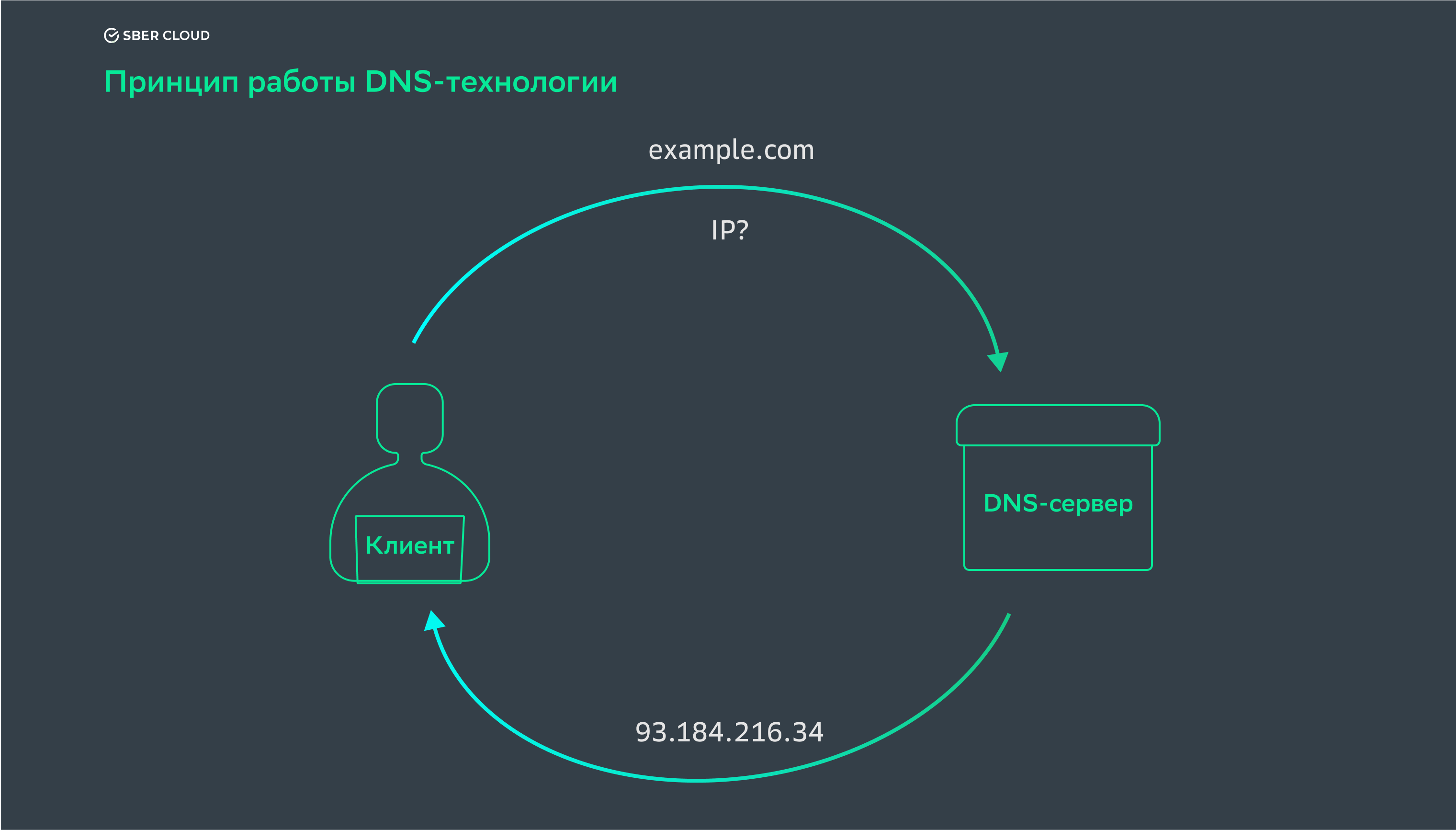

Схема работы DNS-технологии

Пользователь вводит в адресную строку браузера доменное имя, а преобразователь доменных имен обращается к DNS-серверу. После получения IP-адреса сервер передает его браузеру пользователя.

Затем браузер делает запрос на сервер по этому IP-адресу и после получения ответа отображает страницу ресурса.

Выделим основные характеристики DNS-технологии:

Как работают DNS-серверы:

Иногда DNS-серверы обрабатывают обратный запрос: когда пользователь хочет узнать доменное имя сайта по его IP-адресу. На сегодняшний день функционирует более десяти корневых серверов, которые расположены в разных точках мира.

Примечание: Помимо работы с публичными адресами, есть DNS, способные работать только с частными именами внутри VPS (Virtual Private Server). Например, система доменных имен от SberCloud позволяет гибко настраивать частные доменные имена в виртуальных ЦОДах VPC, быстро реагировать на запросы о доступе к виртуальным машинам ECS в VPC, а также к ресурсам OBS и RDS. Система также позволяет связать одну частную зону с несколькими VPC для единого управления. При этом безопасность обеспечивается мощными средствами от DDoS-атак.

Что такое DNS-зоны

Под понятием «зона» в системе доменных имен подразумевается часть пространства DNS-имен, которая управляется либо группой серверов, либо одним сервером. Зона DNS применяется для размещения DNS-записей конкретного домена. Каждая запись для домена создается внутри конкретной зоны DNS. Принято разделять зоны обратного и прямого просмотра в зависимости от того, какой поиск ведется внутри — по доменному имени ищут IP-адреса или по IP-адресу ищут доменное имя.

Geo-DNS

Geo-DNS — сервис, использующий дополнительные серверы для распределения трафика на основе местоположения запросов. В результате трафик к доменам оптимизируется за счет применения географической маршрутизации.

Geo-DNS необходим тем сайтам, которые находятся в одной геолокации, а пользуются популярностью в другой. Например, сайт расположен в европейской зоне, но очень популярен в США. Американские пользователи регулярно делают соответствующие запросы, но скорость загрузки страниц не очень высокая, так как ближайший DNS-сервер расположен в Европе. Владельцу ресурса целесообразно позаботиться о Geo-DNS, который будет расположен непосредственно в США. Теперь при запросе пользователи будут обращаться именно к нему, что позволит увеличить скорость обработки запроса.

Атаки на DNS-серверы и способы защиты

Атаки на DNS-серверы могут привести к потере функциональности, а также к искажению хранящейся на них информации.

Чтобы защититься от атак, необходимо встраивать средства защиты и безопасности DNSSEC, TSIG, DANE, а также предпринимать меры:

Пользователям рекомендуется отдавать предпочтение проверенным провайдерам, которые обеспечивают DNS-серверам необходимую защиту в полном объеме.

Резюме

DNS — это система для связывания доменных имен с соответствующими им IP-адресами. DNS-серверы позволяют хранить данные IP-адресов соответствующих доменов, обеспечивать их кэширование и выдачу информации пользователю по запросу в сжатые сроки. Расположенные в разных локациях серверы повышают скорость загрузки страницы и, соответственно, лояльность пользователя к ресурсу.