Как настроить привязку IP‑ и MAC‑адресов на маршрутизаторах Wi‑Fi с новым логотипом?

Привязка IP- и MAC-адресов, а именно привязка ARP (Address Resolution Protocol — протокол разрешения адресов), используется для привязки IP‑адреса сетевого устройства к его MAC‑адресу. Это позволяет предотвратить подмену ARP и другие атаки ARP, запретив доступ к сети устройству с совпадающим IP‑адресом в списке привязки, но c нераспознанным MAC‑адресом.

Я хочу: Предотвратить спуфинг и атаки ARP.

1. Войдите в веб-интерфейс маршрутизатора. Если вы не знаете, как это сделать, обратитесь к FAQ1 или FAQ2

2. Перейдите в Дополнительные настройки> Защита > Привязка IP— и MAC— адресов.

3. Включите Привязывание ARP.

4. Привяжите устройства так, как вам нужно.

Чтобы привязать подключённое устройство:

Нажмите

Чтобы привязать неподключённое устройство

1. Нажмите Добавить в разделе Таблица привязки.

2. Введите MAC-адрес и IP-адрес, которые вы хотите привязать. Введите Описание для этой привязки.

3. Установите флажок Включить и нажмите ОК.

Готово! Теперь можно не беспокоиться о спуфинге и атаках ARP!

Более подробная информация о каждой функции и конфигурации доступна в Центре загрузок, где вы также сможете скачать руководство по своему продукту.

MAC- and IP-address binding: направления применения и использование

Приветствую! В этой статье мы поговорим о функции «MAC and IP address binding». На самом деле звучать она может по-разному, но всегда означает одно и то же – привязку IP адреса к MAC на конкретном устройстве. Для чего это нужно, примеры настройки и другие полезные советы – смотрим ниже.

Нашли ошибку? Остались какие-то вопросы? Смело пишите их в комментариях. Именно ваше мнение или вопрос могут очень сильно помочь другим людям, читающим эту статью.

Для чего это нужно?

У функции было замечено несколько наименований:

Все это создано для одного – для привязки конкретного IP адреса к конкретному MAC. А где это может применяться?

На примере TP-Link

Если вам это не нужно – не занимайтесь дурью. Обычно построение ARP-таблиц происходит автоматически и без лишних проблем. Если же хотите все-таки заморочиться у себя по одному из соображений выше, покажу вам данный функционал на примере пары моделей роутеров.

Обязательно убедитесь, что привязываемый компьютер имеет статичный IP-адрес – ведь за ним будет закреплена постоянная привязка, а в случае попытки получения этого IP другим устройством – соединение будет заблокировано.

Ничего же сложного нет? Главное – понимать суть этих действий. Теперь роутер знает, что в нашей сети по паре MAC-IP существует только одно устройство, а любой другое автоматически будет блокировано. Бонусом – при DHCP распределении этот IP адрес не будет присваиваться никому другому.

D-Link – IP-MAC-Port Binding

Разберем схему чуть сложнее на примере коммутаторов D-Link – «IP-MAC-Port Binding». То, что конкретному устройству мы можем выделить пару IP-MAC уже понятно из прошлого раздела. А что если для полной защиты мы эту пару прибавим еще и на конкретный порт коммутатора. Т.е. связка уже будет существовать в трехмерном пространстве – IP-MAC-ПОРТ.

Данный способ помогает еще гибче проводить авторизацию узлов в сети, при этом напрягая злоумышленника на большее количество действий, тем самым облегчая его обнаружение в вашей рабочей сети.

Для чистой настройки через консоль, например, здесь можно применять команды вида:

create address_binding ip_mac ipaddress 192.168.0.7 mac_address 00-03-25-05-5F-F3 ports 2

config address_binding ip_mac ports 2 state enable

Кроме типичного ARP режима здесь есть еще ACL mode и DHCP Snooping – но обычно ими интересуются или матерые администраторы, или студенты. Наш же портал для опытных домохозяек и юных эникейщиков пока не готов давать что-то чуть сложнее клика мыши. Поэтому за таким подробностями отправляю или в гугл, и в наши комментарии для развернутой беседы, а возможно и открытия новой темы – а вдруг кому-то захочется.

На этом я закончу эту статью. Основные моменты понятны, действия по созданию привязки вроде бы тоже. До скорых встреч на нашем ресурсе и хорошего вам дня!

Как настроить привязку IP‑ и MAC‑адресов на маршрутизаторах Wi‑Fi с новым логотипом?

Привязка IP- и MAC-адресов, а именно привязка ARP (Address Resolution Protocol — протокол разрешения адресов), используется для привязки IP‑адреса сетевого устройства к его MAC‑адресу. Это позволяет предотвратить подмену ARP и другие атаки ARP, запретив доступ к сети устройству с совпадающим IP‑адресом в списке привязки, но c нераспознанным MAC‑адресом.

Я хочу: Предотвратить спуфинг и атаки ARP.

1. Войдите в веб-интерфейс маршрутизатора. Если вы не знаете, как это сделать, обратитесь к FAQ1 или FAQ2

2. Перейдите в Дополнительные настройки> Защита > Привязка IP— и MAC— адресов.

3. Включите Привязывание ARP.

4. Привяжите устройства так, как вам нужно.

Чтобы привязать подключённое устройство:

Нажмите

Чтобы привязать неподключённое устройство

1. Нажмите Добавить в разделе Таблица привязки.

2. Введите MAC-адрес и IP-адрес, которые вы хотите привязать. Введите Описание для этой привязки.

3. Установите флажок Включить и нажмите ОК.

Готово! Теперь можно не беспокоиться о спуфинге и атаках ARP!

Более подробная информация о каждой функции и конфигурации доступна в Центре загрузок, где вы также сможете скачать руководство по своему продукту.

Как настроить привязку IP- и MAC-адресов на TL-WR902AC (режим стандартного беспроводного маршрутизатора/режим точки доступа)? (новый логотип)

Привязка IP- и MAC-адресов, а именно привязка ARP (Address Resolution Protocol), используется для привязки IP-адреса сетевого устройства к его MAC-адресу. Она предотвращает ARP-spoofing и другие атаки ARP, запретив доступ к сети устройству с соответствующим IP-адресом в списке ARP, но с нераспознанным MAC-адресом.

Привязка IP- и MAC-адресов доступна, только если TL-WR902AC находится в режиме стандартного беспроводного маршрутизатора /точки доступа. Перед началом убедитесь, что он настроен успешно, в противном случае нажмите на соответствующий режим ниже для инструкции по настройке интернет-соединения.

1. Введите в адресной строке браузера http://tplinkwifi.net и войдите в систему с именем пользователя и паролем для маршрутизатора.

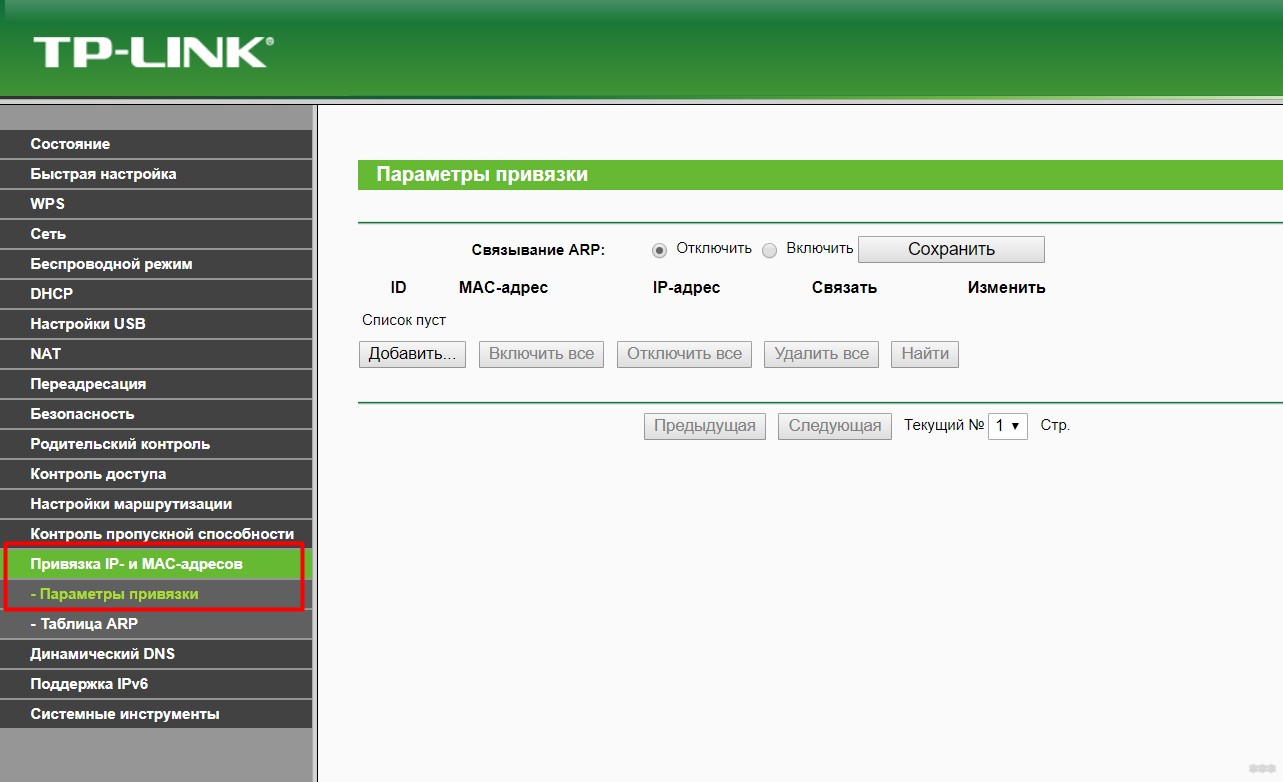

2. Перейдите в раздел IP & MAC Binding (Привязка IP и MAC) > Binding Settings (Параметры привязки).

3. Для управления устройством можно наблюдать за устройством в локальной сети, проверяя его MAC-адрес и IP-адрес в списке ARP, а также можно настроить элементы. Эта страница отображает список ARP, который показывает все существующие записи привязки IP- и MAC-адресов.

Вы можете выбрать элемент и нажать кнопку Load Selected (Загрузить выбранные), чтобы загрузить его в список ARP.

Примечание: элемент не может быть загружен в таблицу, если его IP-адрес был загружен ранее. Также появится предупреждение об ошибке.

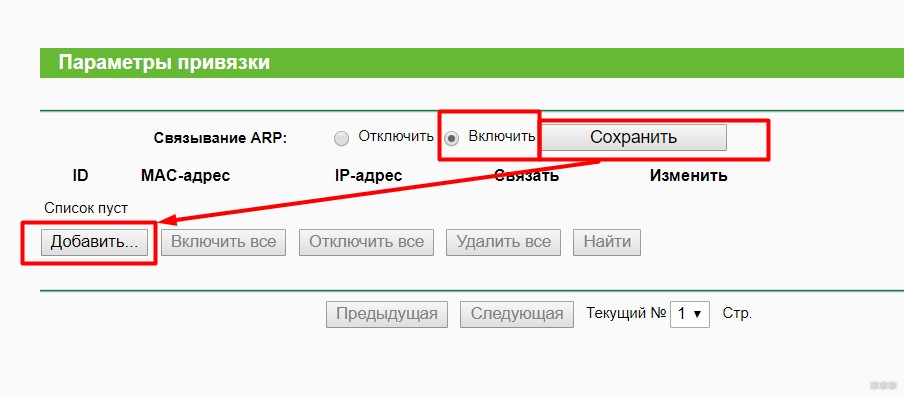

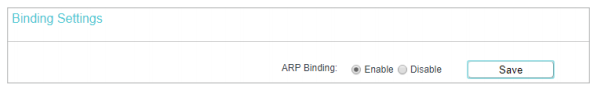

4. Выберите Enable (Включить) для привязки ARP (ARP Binding).

5. Нажмите Кнопку Save (Сохранить).

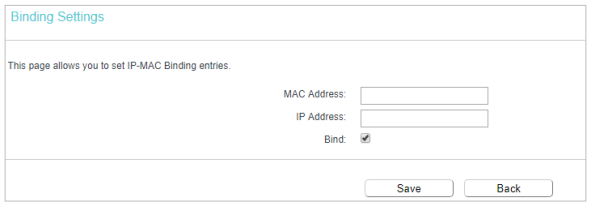

6. Нажмите Кнопку Add New (Добавить новый).

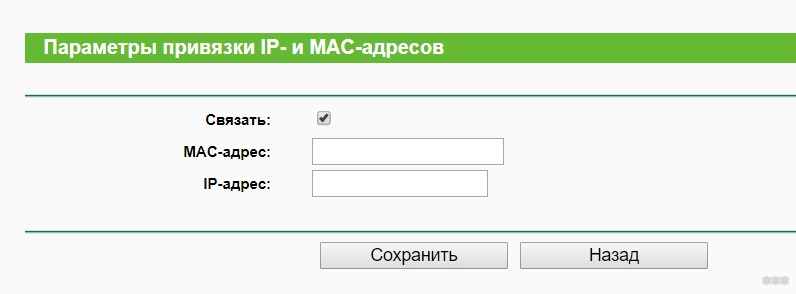

7. Введите MAC-адрес и IP-адрес и установите флажок Bind (Привязать).

8. Нажмите Кнопку Save (Сохранить).

Чтобы получить подробную информацию о каждой функции и настройке оборудования, перейдите на страницу Загрузки для загрузки руководства пользователя к вашей модели устройства.

Методы привязки пользователя к своему IP в сети

Существует множество типов сетей с различным устройством и принципами идентификации пользователей для подсчета трафика, нарезки тарифных скоростей и ограничения доступа в сеть неплательщикам.

У каждого из вариантов есть свои особенности и свои недостатки

В этой статье я постараюсь рассказать о наиболее используемых методах идентификации пользователей которые успешно применяются в сетях небольших и крупных провайдерах

Привязки на основе так называемого VPN:

Идентификация пользователя и доступ в сеть осуществляется на основе проверки его имени пользователя и пароля (login/password)

1) PPTP,L2tp – чаще всего применяются в сетях с неуправляемым оборудованием или

неуправляемых сегментах сети (исключения Корбина-Телеком + возможно еще

какие-то сети)

При такой схеме идентификация клиента – для выхода в Интернет надо поднять

VPN туннель, идентификация пользователя происходит по логину/паролю. Далее

на основе этих атрибутов VPN сервер делает запрос к Radius-у и тот уже говорит

выпускать или нет клиента в сеть + возможную тарифную скорость этого клиента

(если шейпинг осуществляется средствами самого VPN сервера)

2) PPPoE – применяется в сетях с управляемым оборудованием (есть люди которые и в неуправляемых

сегментах его применяют, но это большой риск так-как существует большая вероятность появление левых

PPPoE серверов со всеми вытекающими). На сколько знаю применяется эта схема идентификации

пользователя у операторов Стрим-ТВ и Петерстар, данная схема очень похожа на схему с использованием

PPTP(PPPoE сервер + radius)

3) OpenVPN – теоритечески возможно и с его помощью авторизоввывать пользователей, но практическое

использование его для таких целей не встречал, если есть такие операторы – ткните носом 🙂

Так называемая схема БезВПН:

Идентификация пользователя в данном случае производится на основе его IP адреса, который необходимо защитить от подмены

Почти все эти схемы могут успешно использоваться в сетях со статическими IP адресами или в случае использования DHCP

1) IP-Mac-Binding, чаще всего используется в сетях построенных на коммутаторах D-Link. В данном случае средствами коммутатора осуществляется привязка IP адреса и MAC адреса к определенному порту коммутатора (в зависимости от коммутатора и настройки функции могут анализироваться ARP пакеты или TCP/IP пакеты), в случае несовпадения этой привязки MAC адрес пользователя просто блочится на коммутаторе и пакеты от пользователя никуда не идут. При использовании DHCP могут быть нюансы – клиент отправил DHCP запрос, а свитч его заблочил за несовпадение привязки 🙂 Естественно DHCP сервер должен отдавать прописанному маку – конкретный IP. Не совсем дружелюбный способ по отношению к пользователю ибо после смены устройства подключенного в сети измениться и MAC адрес пользователя, т.е пользователю придется звонить в саппорт оператора и просить изменить MAC адрес привязки

2) Привязка MAC адреса к порту

Такой метод привязки пользователя к порту тоже используется но не часто.

Алгоритм простой, просто привязывается MAC адрес сетевой карточки клиента к порту коммутатора, от подмены IP адресов не спасает, зато доставляет головную боль клиенту и оператору.

3) Статическая ARP таблица (на маршрутизаторе или коммутаторе 3-го уровня), очень часто используется при использовании неуправляемых коммутаторов на уровне доступа

При данной привязке пользователя к порту в ARP таблице на маршрутизаторе или коммутаторе за конкретным IP пользователя закрепляется его MAC адрес, метод тоже неудобный для пользователя + существует вероятность того что умный пользователь все-таки сможет выйти под чужим IP адресом, просто сменив MAC адрес своей сетевой карточки, такая привязка обходится за 2 минуты 🙂

Возможна вариация со статической ARP таблицей и привязкой определенного MAC-а к порту коммутатора, этот способ более грамотен чем просто статический ARP или простая привязка MAC-а на порт и следовательно более секурна, т.к в данном случае клиент то IP сменить свой может, а вот подставить чужой MAC адрес – нет.

4) Привязка пользователя к порту с помощью ACL (access control list) коммутатора, используется в моем случае. Немного неудобный для оператора способ привязки пользователя, но самый дружелюбный к нему. При данной привязке на коммутаторе создаются правила вида:

— — Разрешить

— — Запретить

Данный способ удобен тем – что пользователь может сколько угодно сменять MAC

Адрес и получать доступ в сеть, но при смене своего IP – коммутатор его не

Пропустит

5) По своему VLAN-у на пользователя

Как таковой привязки пользователя нету, просто пользователю выделяется свой VLAN и своя сеть, а там он в нем пусть творит что хочет :). Ресурсоемкий и имхо не совсем удобный метод, но красивый. Чаще всего используется для Юридических клиентов

6) Различные Web Based и 802.1x привязки – можно даже не рассматривать. В данном случае клиент идентифицируется по связке login/password и на основании этих данных выпускается в сеть. От метода VPN отличается только тем что нет необходимости поднимать VPN туннель

7) Отсутствие привязки вообще.

Существует и такой метод и даже где-то используется, но нету никаких гарантий

что пользователи начнут мешать друг другу и воровать Интернет методом смены

своего IP на IP соседа, хотя в наш век безлимиток вполне доступен для жизни