Настройка брандмауэра для доменов и трастов Active Directory

В этой статье описывается настройка брандмауэра для доменов и трастов Active Directory.

Применяется к: Windows Server 2019, Windows Server 2016, Windows Server 2012 R2 Standard, Windows Server 2012 Standard

Исходный номер КБ: 179442

Не все порты, перечисленные в таблицах, требуются во всех сценариях. Например, если брандмауэр разделяет членов и DCs, вам не нужно открывать порты FRS или DFSR. Кроме того, если вы знаете, что клиенты не используют LDAP с SSL/TLS, вам не нужно открывать порты 636 и 3269.

Дополнительная информация

Два контроллера домена находятся в одном лесу или два контроллера домена находятся в отдельном лесу. Кроме того, доверия в лесу Windows server 2003 или более поздние версии.

| Клиентский порт (s) | Порт сервера | Служба |

|---|---|---|

| 1024-65535/TCP | 135/TCP | Картограф конечной точки RPC |

| 1024-65535/TCP | 1024-65535/TCP | RPC для LSA, SAM, NetLogon (*) |

| 1024-65535/TCP/UDP | 389/TCP/UDP | LDAP |

| 1024-65535/TCP | 636/TCP | LDAP SSL |

| 1024-65535/TCP | 3268/TCP | LDAP GC |

| 1024-65535/TCP | 3269/TCP | LDAP GC SSL |

| 53,1024-65535/TCP/UDP | 53/TCP/UDP | DNS |

| 1024-65535/TCP/UDP | 88/TCP/UDP | Kerberos; |

| 1024-65535/TCP | 445/TCP | SMB |

| 1024-65535/TCP | 1024-65535/TCP | RPC FRS (*) |

Порты NetBIOS, указанные в Windows NT, также необходимы для Windows 2000 и Windows Server 2003, когда настраиваются доверия к доменам, которые поддерживают только связь на основе NetBIOS. Примерами являются Windows NT операционные системы или сторонние контроллеры домена, основанные на Samba.

Дополнительные сведения о том, как определить порты серверов RPC, используемые службами RPC LSA, см. в.

Windows Сервер 2008 и более поздние версии

Windows Более новые версии сервера 2008 Windows Server увеличили динамический диапазон клиентских портов для исходяющих подключений. Новый порт запуска по умолчанию — 49152, а конечный порт по умолчанию — 65535. Поэтому необходимо увеличить диапазон порта RPC в брандмауэрах. Это изменение было сделано в соответствии с рекомендациями управления номерами, заданными в Интернете (IANA). Это отличается от домена смешанного режима, состоящего из контроллеров домена Windows Server 2003, контроллеров доменов на основе сервера Windows 2000 или устаревших клиентов, где динамический диапазон портов по умолчанию составляет от 1025 до 5000.

Дополнительные сведения о динамическом изменении диапазона портов в Windows Server 2012 и Windows Server 2012 R2 см.:

Порты NetBIOS, указанные в Windows NT, также необходимы для Windows 2000 и Server 2003, когда настраиваются доверия к доменам, которые поддерживают только связь на основе NetBIOS. Примерами являются Windows NT операционные системы или сторонние контроллеры домена, основанные на Samba.

(*) Сведения о том, как определить порты серверов RPC, используемые службами RPC LSA, см. в.

(**) Для работы доверия этот порт не требуется, он используется только для создания доверия.

Внешнее доверие 123/UDP необходимо только в том случае, если вы вручную Windows службу времени для синхронизации с сервером во внешнем доверии.

Active Directory

Клиент Microsoft LDAP использует icMP-инг, когда запрос LDAP ожидается в течение продолжительного времени и ожидает ответа. Он отправляет запросы на ping, чтобы убедиться, что сервер по-прежнему находится в сети. Если он не получает ответы на запросы ping, он сбой запроса LDAP с LDAP_TIMEOUT.

Кроме того Windows перенаправление использует сообщения ICMP Ping для проверки того, что IP-адрес сервера разрешен службой DNS перед подключением и когда сервер расположен с помощью DFS. Чтобы свести к минимуму трафик ICMP, можно использовать следующее правило брандмауэра:

В отличие от уровня протокола TCP и уровня протокола UDP, у ICMP нет номера порта. Это связано с тем, что ICMP непосредственно находится на уровне IP.

По умолчанию серверы Windows Server 2003 и Windows 2000 Сервер DNS используют эфемерные клиентские порты при запросе других DNS-серверов. Однако это поведение может быть изменено определенным параметром реестра. Или можно установить доверие через обязательный туннель с точкой на точку (PPTP). Это ограничивает количество портов, которые должен открыть брандмауэр. Для PPTP необходимо включить следующие порты.

| Клиентские порты | Порт сервера | Протокол |

|---|---|---|

| 1024-65535/TCP | 1723/TCP | PPTP |

Кроме того, необходимо включить ПРОТОКОЛ IP 47 (GRE).

При добавлении разрешений к ресурсу в доверяемом домене для пользователей доверенного домена существуют некоторые различия между поведением Windows 2000 и Windows NT 4.0. Если компьютер не может отображать список пользователей удаленного домена, рассмотрите следующее поведение:

Справка

Обзор службы и требования к сетевому порту для Windows — это ценный ресурс с описанием необходимых сетевых портов, протоколов и служб, используемых клиентской и серверной операционными системами Майкрософт, серверными программами и их субкомпонентами в системе Microsoft Windows Server. Администраторы и специалисты по поддержке могут использовать статью в качестве дорожной карты для определения портов и протоколов операционных систем и программ Майкрософт для подключения к сети в сегментной сети.

Не следует использовать сведения о порте в обзоре службы и требования к сетевому порту для Windows для настройки Windows брандмауэра. Сведения о настройке брандмауэра Windows см. в Windows брандмауэра с расширенным обеспечением безопасности.

Использование брандмауэра Windows 10 в режиме повышенной безопасности

В предыдущем руководстве вы узнали принципы работы брандмауэра Windows 10 и способы его использования. На этот раз мы погрузимся в настройки режима повышенной безопасности.

В данной статье вы узнаете о режиме повышенной безопасности в брандмауэре Windows 10, что такое специальная оснастка управления, и как вы можете использовать ее для лучшего контроля сетевого доступа.

Что такое режим повышенной безопасности?

Это оснастка управления для брандмауэра, из которой вы можете управлять всеми его настройкам, правилами и исключениями.

Для получения доступа к расширенным настройкам вам нужно открыть брандмауэр, как показано в ранее опубликованной статье, а затем нажать на ссылку «Дополнительные параметры» в левом столбце.

Брандмауэр Windows теперь открыт в режиме повышенной безопасности. Эта оснастка выглядит сначала непонятной, и не без оснований. Здесь сохраняются и редактируются все правила на продвинутом уровне. То, что мы видели в предыдущей статье, это был лишь ограниченный, но удобный вид для пользователя.

Общие сведения о профилях и типах трафика

Профили

Microsoft рекомендует активировать все профили и позволить API-интерфейсу установленному в системе, выбрать, какой из них использовать.

• Профиль домена: используются для компьютеров, подключенных к сети, содержащей доменные контроллеры, к которым принадлежат сетевые компьютеры. Этот профиль не используется для домашних ПК. Когда компьютер успешно зарегистрирован в домене, он автоматически использует данный профиль.

• Частный профиль: предназначен для домашних или офисных сетей, которые не подключены напрямую к Интернету, но находится за каким-то устройством безопасности, таким как маршрутизатор или другой аппаратный брандмауэр.

• Общий профиль: обычно используется, когда компьютер подключен к публичной сети (Интернет или публичная точка доступа Wi-Fi), например в кафе, гостинице или по кабельному соединению дома. По умолчанию будут заблокированы все входящие подключения, которые не входят в список разрешенных.

Типы трафика

Все они могут быть настроены специфическим образом для определенных компьютеров, учетных записей пользователей, программ, приложений, служб, портов, протоколов или сетевых адаптеров.

Вы можете просматривать правила определенного типа, выбрав соответствующую категорию в столбце слева.

Здесь увидите множество правил входящего и исходящего трафика. Некоторые из них будут иметь зеленую галочку рядом с их именем, в то время как другие будут показаны серым цветом. Зеленая галочка означает что они используются. Те, у которых установлен серый флажок, отключены, и не используются.

Что можно отслеживать в брандмауэре Windows в режиме повышенной безопасности

Под тремя типами правил, вы найдете раздел с названием «Наблюдение» и если развернуть его, то можно просмотреть активные правила брандмауэра, правила безопасности активных соединений и сопоставления безопасности.

Как управлять существующими правилами

Помните, лучше отключить правило, чем его удалить. Тогда будет очень легко все восстановить, просто повторно включив отключенные правила.

Для отключения правила, нужно отметить его и нажать соответствующую кнопку в правом меню.

Кроме того, можно просто щелкнуть правой кнопкой мыши по правилу и «Отключить».

Если необходимо отредактировать правило, сделайте это в столбце справа зайдя в «Свойства» или через контекстное меню вызванное правым щелчком мыши.

Все параметры, упомянутые ранее в нашей инструкции, могут быть изменены в окне «Свойства» для конкретного правила.

Когда изменения внесены, не забудьте нажать «ОК», для их применения.

Как создать исходящее правило

Создание правил в режим повышенной безопасности гораздо проще, чем вы думаете. Чтобы продемонстрировать это, давайте создадим исходящее правило, которое блокирует доступ к сети и Интернет для приложения Skype, только когда вы подключены к ненадежным общедоступным сетям.

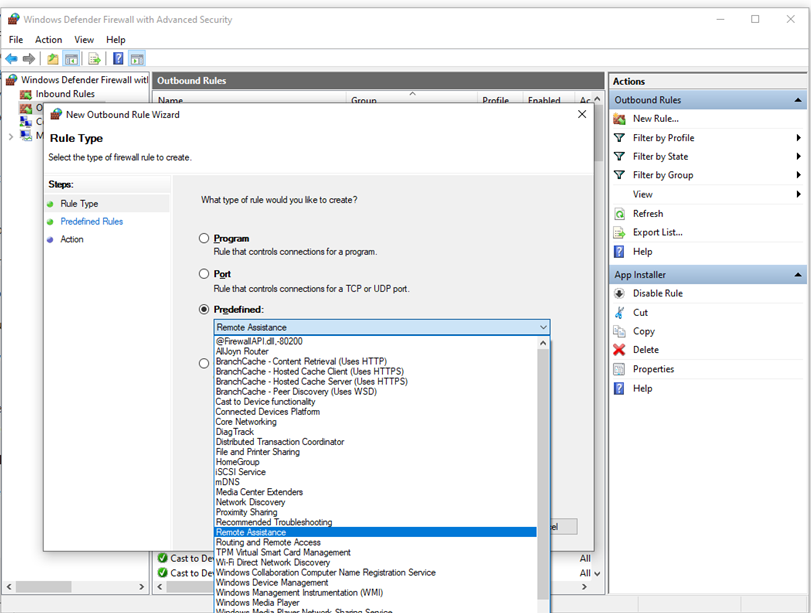

Для этого перейдите в «Правила для исходящего подключения» и нажмите «Создать правило» в столбце справа.

Откроется «Мастер создания правила для нового исходящего подключения», где вы создадите новое правило всего за пару шагов. Во-первых, вас попросят выбрать тип правила, которое вы хотите создать.

Вам предлагается выбрать все программы или определенную программу.

Когда выбор сделан, нажмите «Далее».

Введите имя, и описание для вновь созданного правила. Напишите подробно, чтобы потом было легче понять.

Как создать входящее правило

Перейдите к «Правилам для входящих подключений» и нажмите «Создать правило» в столбце справа.

Запустится «Мастер создания правила для нового входящего подключения».

Создадим правило, которое блокирует весь входящий трафик, созданный с использованием протокола TCP на порте 30770. На первом этапе мы выбрали «Для порта».

У нас есть выбор, заблокировать все порты или только выбранные. Мы выбрали «Определенные локальные порты» и ввели «30770»

Отметим «Блокировать подключение» и проследуем «Далее».

Теперь необходимо сделать выбор профилей, для которых применяется правило. Поскольку мы блокируем весь TCP-трафик на порте 30770, выбираем все три профиля и продолжаем.

Вводим имя и описание для вновь созданного правила, нажимаем « Готово ».

Правило создано и теперь используется.

Как восстановить параметры по умолчанию

Если вы намудрили с правилами и все стало работать неправильно, можно легко отменить все настройки и восстановить брандмауэр Windows по умолчанию. Не забывайте, это можно сделать только из под учетной записи администратора.

Для этого, откройте брандмауэр Windows и в левом столбце, нажмите по ссылке «Восстановить значения по умолчанию».

Нажмите на кнопку «Восстановить значения по умолчанию».

Подтвердите, восстановление нажав на «Да».

Параметры будут сброшены до значений по умолчанию. Теперь вы можете заняться настройкой с нуля и решить возникшие проблемы.

Это странное слово Брандмауэр: что это, как настроить и чем опасно его отключение?

Знаете ли вы, какие порты открыты у вашего компьютера? Уверены, что никто не пытается «взломать» вашу сеть? Пропускает ли ваш брандмауэр запрещённые подключения? О том, как важно знать ответы на эти вопросы, расскажем в новом материале вместе с инженером по безопасности REG.RU Артёмом Мышенковым.

Брандмауэр, он же фаервол (firewall), он же межсетевой экран — это технологический барьер, который защищает сеть от несанкционированного или нежелательного доступа. Проще говоря, фаервол — охранник вашего компьютера, как и антивирус. И то и другое мы рекомендуем всегда держать включённым.

В чём же состоит риск отключения фаервола? Дело в том, что по умолчанию в вашем компьютере могут быть открытые порты, которые станут «входом» для злоумышленников.

Один из таких примеров — популярная служба Microsoft-DS (порт 445). С этим портом связаны крупные атаки наподобие WannaCry, а также другие уязвимости высокого уровня критичности. Чаще всего порт 445 просто открыт по умолчанию и необходимости в нём нет.

Примеры уязвимостей, связанных с портом 445. Справа отражена оценка уязвимости искусственным интеллектом Vulners AI, а также оценка по системе CVSS (Common Vulnerability Scoring System).

Как работает брандмауэр?

Сетевые экраны бывают двух основных видов: аппаратные и программные. Аппаратные разделяют разные подсети и фильтруют трафик между ними. Программные делают то же самое, но на уровне операционной системы.

Принцип действия сетевых экранов на разных ОС одинаковый: они работают на основе разрешающих и запрещающих правил. Разрешающие правила, как нетрудно догадаться, разрешают сетевые подключения для определённых портов, IP-адресов или программ. Такие подключения бывают исходящие и входящие.

Простой принцип настройки брандмауэра — разрешить только необходимые подключения и запретить все остальные. Посмотрим, как сделать это в операционных системах macOS, Windows и Linux.

Настройка firewall в macOS

Чтобы включить фаервол в macOS, нажмите на «яблоко» → «Системные настройки» → «Защита и безопасность». Выберите вкладку «Брандмауэр» и нажмите кнопку «Включить брандмауэр».

Защита и безопасность

После этого брандмауэр будет показывать предупреждение, когда какая-нибудь программа попытается открыть порт для доступа входящих соединений.

Если вы уверены, что приложению действительно необходим доступ к порту, то при нажатии кнопки «Разрешить» вы добавите программу в исключения брандмауэра, и для неё появится разрешающее правило. В противном случае нажмите «Отказать», чтобы создать запрещающее правило.

Настройка firewall в Windows

Самый популярный запрос в Google про Брандмауэр Windows — как его отключить. Это не наш метод! Возможно, интерфейс Брандмауэра Windows не самый дружелюбный, но мы попробуем с ним разобраться.

Если в системе установлены сторонние сетевые экраны, например Comodo Firewall или брандмауэр в составе антивируса Avast или Kaspersky, то встроенный Брандмауэр Windows работать не будет. Если же других сетевых экранов нет, то Брандмауэр должен быть обязательно включён.

Мы настроим Брандмауэр Windows в режиме повышенной безопасности.

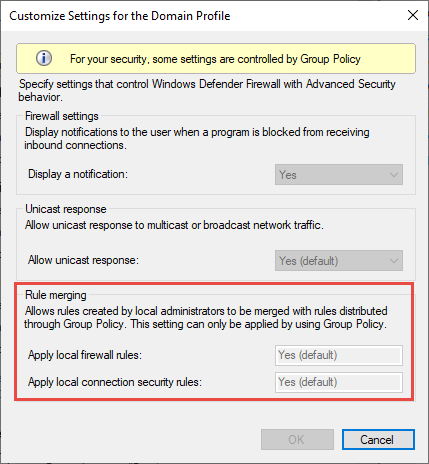

Сначала нужно обязательно сделать бэкап политик (политика — набор правил для входящих и исходящих подключений): если что-то сломается, можно будет восстановить предыдущее состояние.

Делаем резервную копию, сохраняем политики.

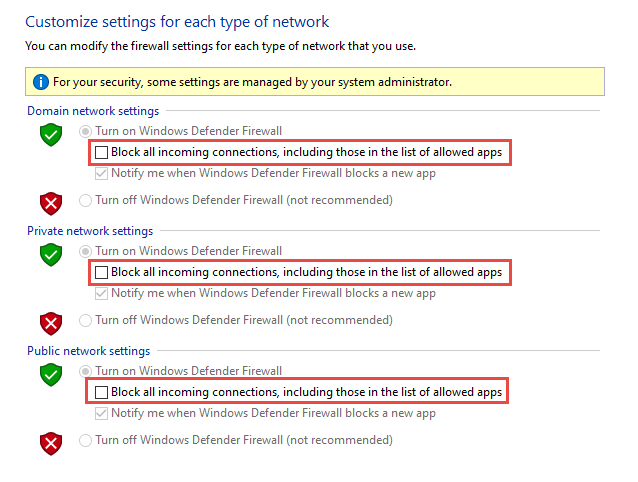

Для входящих и исходящих подключений Брандмауэр Windows работает в одном из трёх режимов:

Предлагаем вам два варианта настройки на выбор: попроще и посложнее.

Попроще

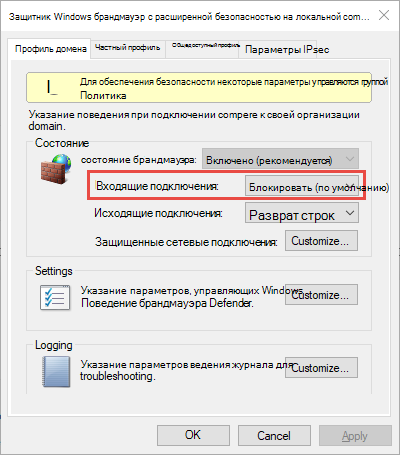

Откройте «Свойства брандмауэра Windows». Во вкладках всех профилей выберите «Брандмауэр → Включить», «Входящие подключения → Блокировать все подключения».

Теперь будут заблокированы все входящие подключения независимо от правил.

Посложнее

Откройте «Свойства брандмауэра Windows». Во вкладках всех профилей выберите «Брандмауэр → Включить», «Входящие подключения → Блокировать (по умолчанию)».

При такой настройке будут блокироваться входящие подключения, для которых нет разрешающих правил.

Откройте вкладку «Правила для входящих подключений».

Оставьте только нужные разрешающие правила, либо удалите все. После этого брандмауэр будет запрашивать подтверждение, если какая-либо программа попытается открыть порт для входящих соединений.

Если вы уверены в приложении и знаете, что ему действительно необходим доступ к порту, то нажмите «Разрешить доступ», чтобы создать разрешающее правило. В противном случае нажмите «Отмена» — для приложения появится запрещающее правило.

Настройка firewall в Linux

Самое распространённое решение для Linux-систем — встроенный межсетевой экран Netfilter. Даже некоторые платные фаерволы под капотом используют именно его.

Настроить Netfilter можно с помощью утилит iptables или ufw.

Утилиту ufw настроить гораздо проще.

Заключение

Мы раскрыли базовые понятия, связанные с сетевыми экранами, но эта тема очень обширная. Если у вас появились вопросы — не стесняйтесь задавать в комментариях, мы обязательно ответим.

Общее представление о профилях брандмауэра

Применяется к сетевому адаптеру, подключенному к сети, в которой он может обнаружить контроллер домена, содержащего данный компьютер.

Каждому сетевому адаптеру назначается профиль брандмауэра, соответствующий обнаруженному типу сети. Например, если сетевой адаптер подключен к публичной сети, то весь входящий и исходящий трафик этой сети фильтруется правилами брандмауэра для общего профиля.

| Важно! |