ЛВС — что это такое и для чего нужна?

ЛВС (LAN) — в расшифровке «Локальная Вычислительная Сеть» (Local Area Network) обозначает соединение при помощи проводной или беспроводной связи вычислительных устройств с размещением в ограниченном (то есть локальном) территориальном пространстве.

Вот, что входит в состав ЛВС:

Для чего нужна ЛВС?

Локальная сеть (ЛВС) нужна для совместного использования ресурсов (принтер, файловое хранилище, обмен данными, общий доступ в Интернет и другие). Система масштабируется и настраивается, как для двух-трёх пользователей в домашних условиях, так и для нескольких тысяч рабочих столов в крупных организациях, когда соединение выполняется не только в офисе, но и между несколькими зданиями (например, в научных лабораториях или штаб-квартирах корпораций).

Сеть ЛВС: всё, что нужно знать

Для построения локальной вычислительной сети дома, в офисе или на большом предприятии, потребуются коммутационные устройства с десятком типов назначений от усиления сигнала до обеспечения безопасности данных внутри ЛВС. Системный администратор занимается её обслуживанием, настройкой, поддержанием работоспособности и расширением при необходимости.

Данные доступны всем пользователям сети

Не нужно бегать с флешками от компьютера к компьютеру, загружать данные в файлообменники в Интернете или «перекидывать» документы через «Вайбер» — все данные доступны компьютерам внутри ЛВС.

Совместная работа удалённо

Управление документами и программными средствами возможно с нескольких компьютеров одновременно с высокой степенью безопасности, надёжным соединением и инструментами коммуникации (обмена сообщениями).

Периферийное оборудование доступно всем

С офисным оборудованием проще работать через ЛВС, когда легко распечатать документы в соседнем помещении или получить изображение со сканера в другом здании.

Совместный и защищённый доступ в Интернет

В ограниченной ЛВС больше возможностей защиты пользовательских данных от внешних ИТ-угроз при общем использовании интернет-ресурсов.

Удалённое администрирование компьютеров

Управление программным обеспечением, сервером и рабочими столами на разных операционных системах (Windows, Linux, Mac) возможно из одной точки при отсутствии потребности в физическом вмешательстве в функционирование оборудования.

Для монтажа, подключения и настройки ЛВС привлекаются квалицированные специалисты. Они способны построить современную и даже автоматизированную ЛВС класса «Интернет Вещей», когда множество устройств одной сети от кондиционера до сервера и от смартфона до датчика дыма управляются системно.

Монтажник ЛВС — кто это?

Специалист по прокладке кабелей, установке оборудования и настройки должен учитывать сотни условий, в которые входят порой совершенно неожиданные пункты. Например, для решения проблемы максимальной длины кабеля ЛВС (100 метров) используются усилители сигнала, а для обеспечения высокой надёжности связи учитываются резервные каналы передачи данных и даже вероятность затопления помещения.

При отсутствии навыков или профессионализма монтажник рискует неправильно спроектировать локальную сеть и создать прецедентны для возникновения ошибок. Например, появляется ошибка «кабель ЛВС отсоединен» — это лишь простейший пример низкой надёжности системы, когда обжимка кабеля или коммутации проложены некачественно. Если в домашних условиях самостоятельный монтаж ещё допустим, то на предприятиях неприятности с оборудованием чреваты значительными убытками.

Обратитесь в компанию ИТ-аутсорсинга для дальнейшей экспертной поддержки и консультации по этой теме и любым другим техническим вопросам.

Локальные вычислительные сети (ЛВС): что это такое простыми словами

Локально-вычислительные сети — это коммуникация между компьютерами на небольшой территории: офиса, группы комнат или одного здания. Сеть соединяет устройства с помощью специальных проводов или радиосигнала. Такие соединения являются автономными и не зависят от подключения к интернету или других факторов. Локально вычислительные сети позволяют существенно оптимизировать работу и снизить издержки на связь.

Особенности локальных сетей

Локально вычислительные сети, которые сокращенно называют ЛВС или LAN, создаются при помощи специального оборудования:

Компьютеры соединяются специальными кабелями или с помощью зашифрованного радиосигнала. Проводное соединение наиболее надежно, так как имеет свое физическое воплощение и лишено радиопомех. Кабели могут быть основаны на витой паре или оптическом волокне. Наиболее сильной пропускной способностью обладают оптоволоконные провода. Они являются довольно надежными и при этом способны пропускать через себя хороший сигнал, что обеспечивает высокоскоростную связь между устройствами.

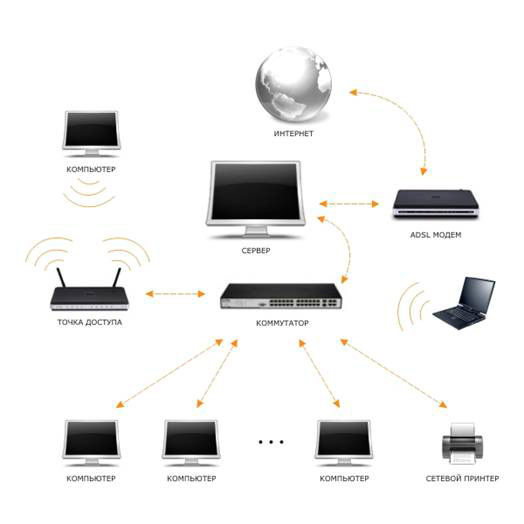

Кабели подключаются к устройствам посредством сетевых карт. Все компьютеры подключаются к рабочей станции, которая подсоединяется к серверу, где хранятся общие данные.

Обычно ЛВС защищена паролями от внешнего мира. То есть она представляет собой некий автономное компьютерное сообщество. Каждая локально вычислительная сеть может стать частью другой, еще большей конфигурации. Обычно подключение к интернету в локально вычислительной сети также присутствует.

Преимущества ЛВ-сетей

ЛВС заслужили свою популярность, когда интернет не был таким доступным. Подключение к нему не было дешевым, поэтому пользователи компьютеров общались между собой через внутренние соединения.

Это удобство сохранилось до сих пор. Достоинства LAN:

ЛВС могут объединять несколько устройств внутри одного офиса, а могут соединять целые офисы в одном здании или сотрудников в разных зданиях. Эти соединения принято называть корпоративными сетями.

Свои корпоративные сети имеют банки, сотовые компании, торговые или офисные центры. Корпоративные ЛВС крупных организаций защищены от внешнего интернета несколькими уровнями защиты, что позволяет сотрудникам свободно обмениваться конфиденциальной информацией.

К LAN можно подключить любые устройства:

Сколько стоит организовать LAN в офисе?

Стоимость построения и обслуживания локально-вычислительной сети зависит прежде всего от ее сложности. Соединение между несколькими ПК организовать проще, чем многоуровневую ЛВС в разных зданиях с несколькими экранами защиты и разными правами доступа участников.

При организации LAN важна мощность и пропускная способность оборудования. От этих параметров также зависит стоимость.

Сложность конфигурации влияет и на стоимость обслуживания. Простые соединения нескольких компьютеров можно обслуживать удаленно.

Управление многоуровневыми сетями с подключенными подсистемами требует постоянного присутствия на месте специалиста. Также возможно администрирование с помощью сторонней компании, которая сможет обеспечить не только работу высококвалифицированного персонала, но и содержание оборудования в рабочем состоянии.

Подключение к лвс что это

Видеонаблюдение. Контроль доступа СКУД. СКС

В самом названии Локальная вычислительная сеть уже заложено назначение, функции и ограничения системы. Разберем название на составляющие. Локальная, образовано от английского local — местный, то есть сеть привязана к конкретному географическому месту и имеет ограничения по территории, вычислительная, связано с составом сети (вычислительное оборудование, ПО) и ее назначением, сеть – подразумевает под собой объединение вычислительного оборудования и ПО на определенной территории (локальной) в сеть (по средствам кабелей).

Таким образом можно сформулировать определение Локально вычислительной сети (ЛВС) — это система взаимосвязанных вычислительных ресурсов (компьютеры, серверы, маршрутизаторы, програмное обеспечения и др.), распределенных по сравнительно небольшой территории (офис или группа зданий), служащая для приема-передачи, хранения и обработки информации различного рода.

Разные локально вычислительные сети могут функционировать по отдельности или быть связаны между собой с помощью средств коммуникаций, например на предприятиях с филиальной сетью в разных городах. Благодаря такому соединению пользователь может взаимодействовать с другими рабочими станциями, подключенными к этой локально-вычислительной сети. Существуют локальные сети, узлы которых разнесены географически на расстояния более 12 500 км (космические станции и орбитальные центры), но они всё равно относят к локальным.

Назначением ЛВС является обеспечение совместного и одновременного доступа определенной группы лиц к данным, программам и оборудованию (компьютеры, принтеры, графопостроители, устройства хранения и обработки файлов и баз данных) и передача данных (электронная графика, обработка текстов, электронная почта, доступ к удаленным базам данных, передача цифровой речи).

Например: менеджер принимает заказ и вводит его в компьютер, далее заказ поступает в бухгалтерию и там формируется счет, одновременно может приходить информация в юридическую службу для создания договора.

Основными функциями ЛВС являются:

В результате применения ЛВС объединяются персональные компьютеры, расположенные на многих удаленных рабочих местах. Рабочие места сотрудников перестают быть изолированными и объединяются в единую систему, которая имеет свои особенные преимущества:

Область применения локальных сетей очень широка, в настоящее время такие системы есть практически в каждом офисе (например, установлен один принтер на несколько компьютеров, или несколько компьютеров используют одно ПО, допустим 1С:Бухгалтерия и др.). С каждым днем потоки информации становятся больше, используемое программное обеспечение сложней и функциональней, география деятельности организаций расширяется. Применение средств ЛВС становится не просто желательным, а необходимым для успешной деятельности и развития бизнеса, науки, обучения студентов, школьников, подготовки и переподготовки специалистов, выполнения государственных программ и функций и др.

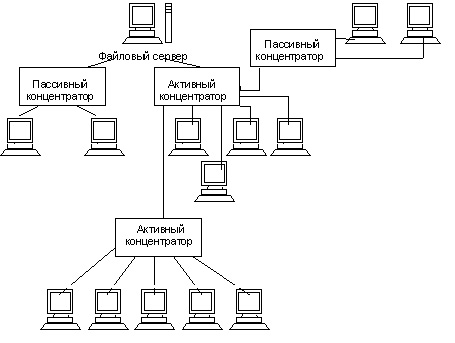

Структура функционирования сети.

Структура локальной сети определяется принципом управления и типом связи, зачастую она основывается на структуре обслуживаемой организации. Применяются виды топологии: шинная, кольцевая, радиальная, древовидная. Наиболее распространены первые два вида, за счет эффективного использования каналов связи, простоты управления, гибких возможностей расширения и изменения.

Топология «дерево» — более развитая конфигурация типа «шина». К общей магистральной шине через активные повторители или пассивные размножители присоединяются несколько простых шин.

Кабельное соединение довольно простое, так как каждая рабочая станция связана только с центральным узлом. Затраты на прокладку кабелей достаточно высокие, особенно когда центральный узел географически расположен не в центре топологии. При расширении вычислительных сетей не могут быть использованы ранее выполненные кабельные связи: к новому рабочему месту необходимо прокладывать отдельный кабель из центра сети.

В случае последовательностной конфигурации ЛВС каждое устройство подключения к физической среде передает информацию только одному устройству. При этом снижаются требования к передатчикам и приемникам, поскольку все станции активно участвуют в передаче.

Сигналы передаются только в одном направлении. Каждая станция непосредственно соединена с двумя соседними, но прослушивает передачу любой станции. Кольцо составляют несколько приемопередатчиков и соединяющая их физическая среда. Все станции могут иметь права равного доступа к физической среде. При этом одна из станций может выполнять роль активного монитора, обслуживающего обмен информацией. Прокладка кабелей от одной рабочей станции до другой может быть довольно сложной и дорогостоящей, особенно если географически рабочие станции расположены далеко от кольца (например, в линию).

Основная проблема при кольцевой топологии заключается в том, что каждая рабочая станция должна активно участвовать в пересылке информации, и в случае выхода из строя хотя бы одной из них вся сеть парализуется. Неисправности в кабельных соединениях локализуются легко. Подключение новой рабочей станции требует выключения сети, так как во время установки кольцо должно быть разомкнуто. Ограничения на протяженность вычислительной сети не существует, так как оно, в конечном счете, определяется исключительно расстоянием между двумя рабочими станциями.

Компьютеры могут соединяться между собой, используя различные среды доступа: медные проводники (витая пара), оптические проводники (оптические кабели) и через радиоканал (беспроводные технологии). Проводные, оптические связи устанавливаются через Ethernet, беспроводные — через Wi-Fi, Bluetooth, GPRS и прочие средства. Чаще всего локальные сети построены на технологиях Ethernet или Wi-Fi. Следует отметить, что ранее использовались протоколы Frame Relay, Token ring, которые на сегодняшний день встречаются всё реже, их можно увидеть лишь в специализированных лабораториях, учебных заведениях и службах.

Компоненты построения простой локальной сети используются:

Монтаж Локально-вычислительной сети (ЛВС)

Выбор вида топологии, среды доступа и состава Локально-вычислительной системы зависит от требований и потребностей Заказчика. Современные технологии позволяют разработать индивидуальный вариант, отвечающий всем требованиям и задачам.

Прокладку кабелей ЛВС, как и других видов кабельных сетей можно осуществлять разными способами. При выборе способа монтажа руководствуются индивидуальными архитектурными и конструктивными особенностями здания, его техническими характеристиками, наличием действующих сетей и иного оборудования, порядком взаимодействия слаботочных систем с другими системами. Принципиально можно выделить два метода – открытый и скрытый. Для скрытой проводки кабелей ЛВС используют конструкцию стен, полов, потолков это выглядит более эстетично, трассы защищены от посторонних воздействий, доступ к ним ограничен, прокладка производится сразу в специальные подготовленные места, обеспечиваются лучшие условия для последующего обслуживания. К сожалению возможность выполнить работы скрытым способом бывает редко, чаще приходится проводить работы открытым способом при помощи пластиковых коробов, вертикальных колон и лотков. Не стоит забывать, что есть еще способ прокладки кабелей по воздуху, чаще всего он применяется для коммуникации зданий, когда нет возможности проложить кабель в каналы или если это слишком дорого.

Монтаж ЛВС это сложная и ответственная работа, от качества ее выполнения зависит стабильность и корректность функционирования системы в целом, степень исполнения возложенных на нее задач, скорость передачи и обработки данных, количество ошибок и др. факторы. Относиться к этому нужно очень основательно и серьезно, так как любая сеть это основа (скелет и кровеносная система) целого организма из слаботочных систем, отвечающих за большое количество функций (от электронной почты до безопасности объекта). Каждое последующее вмешательство в работу действующей системы (расширение, ремонт и др.), требует затрат времени и средств, а их количество на прямую зависит от изначально заложенных в систему параметров, качества выполненных работ, квалификации разработчиков и исполнителей. Экономия средств на этапе проектирования и монтажа ЛВС, может обернуться куда большими тратами на стадии эксплуатации и абгрейда

Вопросы построения сети. ЛВС: стандарты и протоколы (часть 2)

Протоко́л (др.-греч. πρωτόκολλον; от πρώτος «первый» + κόλλα «клей») изначально — документ, фиксирующий какое-либо событие, факт или договорённость.

Разберемся в базовых протоколах с стандартах

Группа стандартов Ethernet IEEE 802.3

Для подключения клиентских устройств рекомендуется поддержка следующих стандартов:

IEEE 802.3z (1 Гбит/с);

IEEE 802.3u (100 Мбит/с);

IEEE 802.3 (10 Мбит/с).

Для подключения активного сетевого оборудования между собой рекомендуется поддержка следующих стандартов:

IEEE 802.3z (1 Гбит/с);

IEEE 802.3ae-2002 (10 Гбит/с);

IEEE 802.3ba (40 Гбит/с) — да, время пришло.

Питание по PoE (Power over Ethernet)

Если для подключения оконечных сетевых устройств нужно active PoE, то необходимо предусмотреть коммутаторы доступа с поддержкой нужных стандартов active PoE. Для наглядности ниже таблица по основным характеристиками active PoE:

Стандарт

Мощность на PSE (Power Supply Equipment), Вт

Мощность на PD (Powered Device), Вт

IEEE 802.3bt Type 3 (PoE++)

Следует различать две характеристики мощности:

PSE (Power Supply Equipment) — мощность, которую коммутатор готов выдать на порт;

PD (Powered Device) — мощность, которая дойдет до оборудования (с учетом потерь).

VLAN (Virtual Local Area Network)

Не рекомендуется использовать VLAN 1 для передачи пользовательских данных. Рекомендуется использовать диапазон VLAN’ов с 2 по 1000 включительно.

Деление устройств на VLAN’ы рекомендуется выполнять из соображений получения общего сетевого доступа для последующего применения ACL. В большинстве случаев это существенно упростит задачу конфигурирования межсетевого экрана.

Протоколы обмена базой данных VLAN’ов

Протоколы обмена базой данных VLAN’ов рекомендуется отключить. Примеры протоколов обмена базой данных VLAN’ов:

VTP (VLAN Trunk Protocol);

GVRP (Generic VLAN Registra on Protocol).

Саму возможность передачи сообщений протоколов для обмена базой данных VLAN’ов также лучше отключить (использование transparent mode также не рекомендуется, т.к. это создает среду для передачи сообщений данного протокола).

DTP (Dynamic Trunking Protocol)

DTP рекомендуется отключить, тип порта рекомендуется указать явно как access или trunk.

LACP (Link Aggregation Control Protocol)

Для объединения нескольких физических каналов в один логический рекомендуется применять протокол LACP (IEEE 802.3ad) с целью предотвращения возможных L2 петель в сети, которые могут быть вызваны ошибкой конфигурации или коммутации, в случае использования статически заданной агрегации портов.

STP (Spanning Tree Protocol)

Для минимизации использования проприетарных протоколов в сети, рекомендуется применение открытого протокола MSTP (Multiple Spanning Tree Protocol, IEEE 802.1s) с грамотным построением дерева STP. Перечислим основные рекомендации, которые помогут ничего не забыть:

На всех портах типа access рекомендуется включить port edge с двумя целями:

a) Отсутствие лишних сообщений STP TCN в L2 домене при выключении / включении устройства в порт коммутатора;

b) Быстрое включение передачи пользовательских данных при включении устройства в порт коммутатора;

На всех портах типа access рекомендуется включить stp guard root, а также bpdu guard, чтобы при появлении BPDU-пакета порт переходил в состояние error disabled;

На downlink портах коммутаторов ядра распределения рекомендуется включить технологии root guard;

Для настройки портов сторонних подключений, таких как провайдер Интернета, рекомендуется включить фильтрацию BPDU (bpdu lter);

Uplink порты коммутаторов распределения к резервному коммутатору ядра должны быть в роли Alternate;

Нежелательно использование half duplex портов;

На всех trunk портах рекомендуется явно указать тип порта point-to-point, чтобы гарантировать быструю сходимость протокола STP;

Storm-control

Рекомендуется предусмотреть механизм контроля широковещательных (broadcast), многоадресных (multicast) штормов. Максимальный уровень broadcast или multicast трафика рекомендуется выставить на 10 процентов от полосы пропускания интерфейса. При достижении порогового значения будет хорошо, если система как минимум будет отправлять SNMP trap и syslog сообщение.

DHCP snooping

На всех коммутаторах (и на всех VLAN-ах) рекомендуется включить DHCP snooping. Все порты коммутаторов должны быть недоверенными, кроме uplink портов и портов подключения к DHCP серверу.

Dynamic ARP inspection

На всех VLAN’ах, где включен DHCP snooping и нет оконечных сетевых устройств со статическими настройками IP-адресации, рекомендуется включить Dynamic ARP inspection.

Для стабильной работы протокола некоторые производители предусматривают использование FTP или TFTP серверов для резервного хранения базы данных механизма Dynamic ARP inspection. Таким образом, в случае перезагрузки коммутатора оборудование сможет восстановить базу данных из резервной копии на FTP/TFTP сервере.

LLDP (Link Layer Discovery Protocol, IEEE 802.1AB)

Активное сетевое оборудование чаще всего будет поддерживать протокол LLDP, который позволяет сетевым устройствам анонсировать в сеть информацию о себе и о своих возможностях, а также собирать эту информацию о соседних устройствах. Протокол LLDP рекомендуется выключить на портах подключения к сторонним сетевым устройствам, например, к оборудованию оборудованию провайдеров.

Proxy ARP

Proxy ARP (RFC 1027) лучше отключить или использовать осознанно, так как это позволяет не использовать адрес шлюза в сетевых настройках оконечных сетевых устройств, что может дать ложные представление о корректности сетевых настроек. Например, если в сетевых настройках принтера нет адреса шлюза по умолчанию или он некорректный, но Proxy ARP позволит принтеру корректно работать. При замене оборудования или выключении Proxy ARP неправильно настроенные устройства не будут работать корректно.

VRRP (Virtual Router Redundancy Protocol)

Для объединения двух маршрутизаторов в один виртуальный маршрутизатор и назначения общего виртуального IP-адреса, рекомендуется использовать открытый протокол VRRP (RFC 5798).

OSPF (Open Shortest Path First)

Для осуществления обмена IP маршрутами между L3 устройствами сети рекомендуется использовать протокол OSPF (RFC 2328, RFC 5709). Для достижения максимально быстрой сходимости протокола OSPF рекомендуется использование протокола BFD (Bidirectional Forwarding Detection, RFC 5880, RFC 5881) совместно с OSPF. BFD позволяет сократить время обнаружения проблемы на канале до 50 мс.

Для обеспечения безопасности протокола OSPF рекомендуется обеспечить шифрование передаваемых служебных сообщений протокола OSPF методом MD5 или hmac-sha-256 (наиболее приоритетный метод).

Наиболее общие настройки сетевого оборудования

Доступ на активное сетевое оборудование

Для аутентификация на оборудование рекомендуется применение RADIUS сервера. В случае недоступности RADIUS сервера должна применяться локальная аутентификация;

Пароль от локальной учетной записи рекомендуется хранить на оборудовании в зашифрованном виде;

Для подключения к сетевому оборудованию рекомендуется использовать SSHv2, HTTPS, API;

В целях безопасности доступы по HTTP и telnet рекомендуется закрыть;

Порт для подключения по протоколу SSH рекомендуется заменить со стандартного TCP/22 на кастомный TCP/XXXX. Эта мера не так значительна, но мы стараемся использовать все возможности для увеличения времени потенциального взлома;

Для доступа на активное сетевое оборудование рекомендуется предусмотреть ACL (Access- Control List), определяющие адреса устройств, с которых разрешено подключаться к оборудованию;

Типы портов (L2)

Access порт – это порт, который передает и принимает только нетегированные фреймы.

Trunk порт – это порт, который передает и принимает тегированные фреймы, без тега передается и принимается только native VLAN.

Гибридный порт – передает и принимает тегированные и нетегированные фреймы, при этом в качестве нетегированного фрейма можно передавать не native VLAN. Может потребоваться при подключении некоторых типов оконечных устройств, таких как IP-телефоны, точки доступа Wi-Fi (в режиме local switched).

Рекомендации по настройке access и гибридных портов:

ARP-inspection (только если устройство получает IP-адрес динамически);

rate-limit (multicast, broadcast);

switch off SNMP trap, SYSLOG;

выключить DTP negotiation;

IEEE 802.1x (при необходимости авторизации);

Port-Security (при необходимости).

Рекомендации по конфигурации trunk портов между коммутаторами

В качестве native VLAN рекомендуется использовать дефолтный VLAN 1;

Рекомендуется включить SNMP trap и логирование SYSLOG (изменение статусов Up, Down);

На всех trunk портах рекомендуется явно указать тип порта point-to-point;

На всех trunk портах рекомендуется разрешить все VLAN’ы, которые используются на коммутаторе.

Рекомендации к конфигурации ACL

Для уменьшения “площади атаки” рекомендуется разработать и внедрить правила ACL между различными сегментами сети. Трафик, не разрешенный в явном виде, рекомендуется блокировать. Для простоты управления и визуализации правил удобно использовать матрицу правил, например: